Einführung Die Welt der IT-Sicherheit entwickelt sich ständig weiter, und SIEM-Systeme sind keine Ausnahme. In diesem Artikel werfen wir einen Blick auf die zukünftigen Trends und Entwicklungen im Bereich SIEM. Mit der rasanten Entwicklung neuer Technologien und der zunehmenden Bedrohung durch Cyberangriffe ist es wichtig, die neuesten Trends und Entwicklungen im Bereich SIEM zu verstehen. […]

Die Bedrohungslage im Bereich Cybersicherheit hat sich in den letzten Jahren drastisch verschärft. Cyberkriminelle setzen zunehmend auf fortschrittliche Techniken wie Automatisierung und künstliche Intelligenz, um ihre Angriffe zu verbessern und effizienter zu gestalten. Gleichzeitig stehen Unternehmen vor der Herausforderung, qualifiziertes IT-Sicherheitspersonal zu finden, das in der Lage ist, Bedrohungen schnell und effektiv zu erkennen und […]

Einführung Fehlalarme sind ein häufiges Problem in der IT-Sicherheit, das zu Alarmmüdigkeit und ineffizienten Ressourcennutzungen führen kann. SIEM-Systeme können dazu beitragen, die Anzahl der Fehlalarme zu reduzieren und die Effizienz der Sicherheitsmaßnahmen zu erhöhen. In diesem Artikel werden die Ursachen von Fehlalarmen untersucht und erklärt, wie SIEM-Systeme effektiv zur Reduzierung beitragen können. Ursachen für Fehlalarme […]

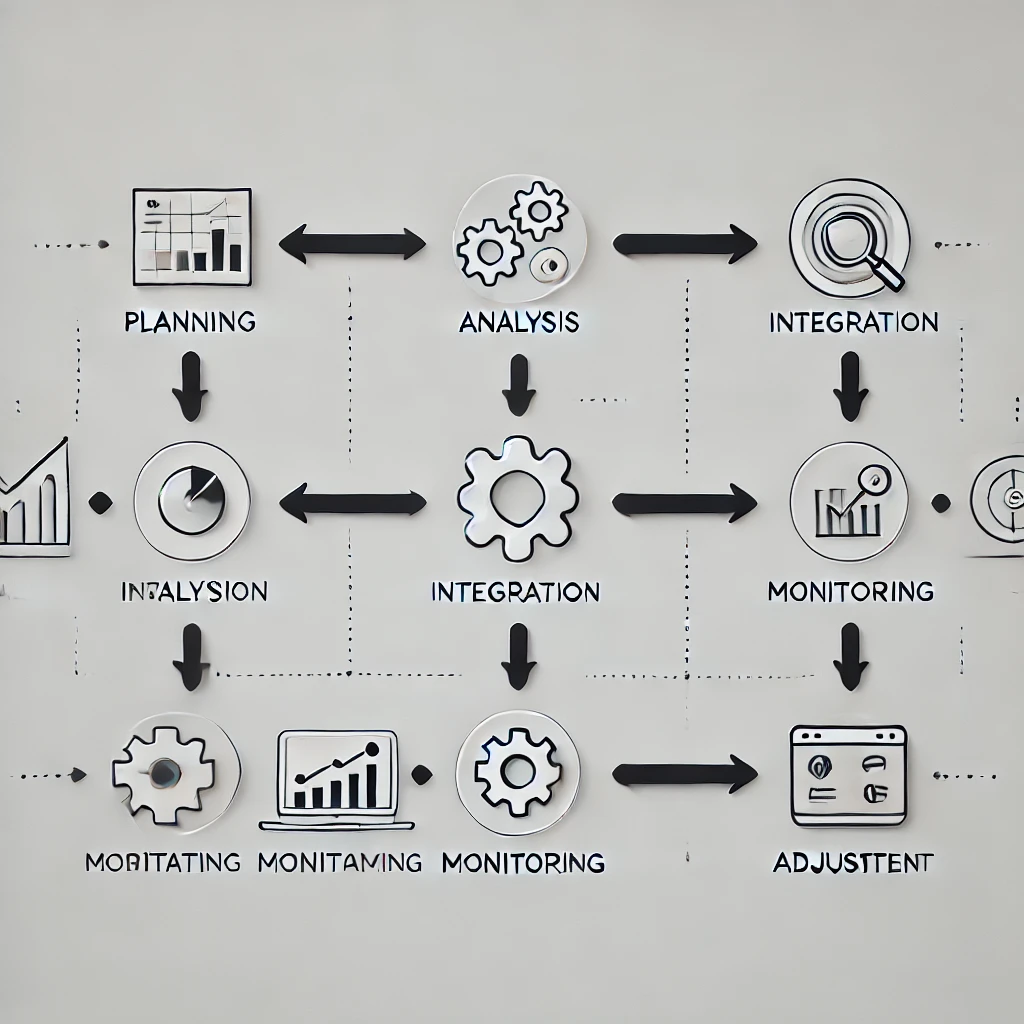

Einführung Die Implementierung eines SIEM-Systems kann komplex sein, aber durch bewährte Praktiken lässt sich der Prozess erheblich vereinfachen und verbessern. In diesem Artikel betrachten wir die besten Vorgehensweisen, um ein SIEM-System erfolgreich zu implementieren. Ein strukturiertes Vorgehen bei der Implementierung stellt sicher, dass das SIEM-System effektiv funktioniert und den Sicherheitsanforderungen des Unternehmens gerecht wird. Planung […]